- Retour

- Tous les ouvrages

- Théâtre

- Littérature française

- Poésie

- Livres de référence

- Littérature anglaise

- Romans historiques

- Littérature humoristique

- Récits de voyages

- Littérature italienne

- Antiquité

- Correspondances et mémoires

- Autres littératures étrangères

- Littérature japonaise

- Littérature américaine

- Biographies

- Littérature russe

- Littérature espagnole

- Retour

- Tous les ouvrages

- Castor poche junior

- Castor benjamin-cadet

- Nathanpoche 6-8 ans

- Première Bibliothèque Rose

- Bibliothèque Rose

- Casterman

- Pocket jeunesse

- Belles histoires

- Bayard-Je bouquine

- Folio junior

- Livre de poche jeunesse

- Bibliothèque verte

- Nathanpoche

- Folio benjamin

- Folio cadet

- J'aime lire

- La cabane magique

- Retour

- Tous les ouvrages

- Histoire de l'art

- Peinture

- Techniques de l'art

- Musique

- Danse

- Photographie

- Architecture

- Design

- Théâtre

- Musées et expositions

- Art mural - Graffitis - Tags

- Cinéma

- Beaux livres

- Mode

- Cirque

- Marché de l'art

- Art mondial

- Arts populaires

- Critique d'art

- Sculpture

- Les Classiques de l'art

- Retour

- Tous les ouvrages

- Médecine

- Sciences pour tous

- Agriculture - Agroalimentaire

- Mathématiques

- Sciences de la vie - Biologie - Génétique

- Sciences de la terre - Eau - Environnement

- Histoire des sciences

- Astronomie

- Bâtiment - Travaux publics - Matériaux

- Personnages scientifiques

- Physique - Sciences de la matière

- Techniques industrielles

- Chimie

- Sciences vétérinaires

- Artisanat

- Chaos

- Retour

- Tous les ouvrages

- Bouddhisme

- Islam

- Catholicisme

- Théologie

- Mysticisme

- Religion et société

- Bible

- Dictionnaires et encyclopédies

- Histoire des religions

- Protestantisme

- Hindouisme

- Judaïsme

- Art religieux

- Christianisme

- Sagesses orientales

- Orthodoxie et Églises d'Orient

- Taoïsme et Confucianisme

- Dialogue interreligieux

- Exégèse

- Shinto

- Vaudou, chamanisme et animisme

- Paranormal et parapsychologie

- Esotérisme et Paranormal

- Kabbale, gnose et occultisme

- Franc-maçonnerie et compagnonnage

- Egypte et le Livre des Morts

- Yi King

- Feng-Shui

- Retour

- Tous les ouvrages

- Auteurs initiés et magie en littérature

- Mythes et légendes

- Astrologie et arts divinatoires

- Kabbale, gnose et occultisme

- Magie et sorcellerie

- Franc-maçonnerie et compagnonnage

- Rêves, symboles et runes

- Ouvrages de référence

- Rose-Croix, Cathares et Templiers

- Magnétisme, radiesthésie et sourciers

- Au-delà, spiritisme et réincarnation

- Feng Shui

- Paranormal et parapsychologie

- Extraterrestres et ovnis

- Nostradamus et prophéties

- Alchimie

- Celtes et druides

- Théosophie

- Anges et angéologie

- Lieux spirituels

- Egypte

- Vampires, fantômes, fées et autres créatures

- Cristaux, pierres et couleurs

- Voyage astral

- Atlantide, pyramides et grandes énigmes

- New Age

- Hypnose et télépathie

- Exorcisme

- Mysticisme

- Retour

- Tous les ouvrages

- Shôjo manga (sentimental)

- Fantastique

- Manhwa (manga coréen)

- Science-fiction et Terreur

- Aventure

- Littérature, Histoire et Philosophie

- Arts martiaux et Combats

- Heroïc-Fantasy

- Érotisme (Hentai)

- Artbooks, livres techniques et généralités

- Humour

- Thriller et Suspense

- Sports

- Histoires courtes et One shots

- Retour

- Tous les ouvrages

- Programmation et langages

- Internet

- Entreprise

- Multimédia et graphisme

- Matériel

- Systèmes d'exploitation

- Jeux

- Bureautique et publication

- Bases de données

- Réseaux et télécommunication

- Linux et logiciels libres

- Sécurité informatique

- Intelligence artificielle

- Intranet

- Certifications

- Cyberculture

- Retour

- Tous les ouvrages

- Bases de la cuisine

- Desserts

- Cuisine au quotidien

- Cuisines du monde

- Cafés, thés, chocolats

- Gastronomie

- Vins

- Art de la table, Fêtes et Réceptions

- Légumes

- Poissons et Fruits de mer

- Fromages

- Entrées

- Alcools et spiritueux

- Cuisine de saison

- Cuisines régionales

- Pâtes, riz

- Cuisiniers vus à la télé

- Viandes, volailles, gibiers

- Beaux livres

- Régime spécial

- Retour

- Tous les ouvrages

- Maladies et dépendances

- Alimentation, régimes et diététique

- Beauté, forme et détente

- Guides pratiques

- Femmes

- Hommes

- Médecines douces

- Santé des femmes

- Santé des hommes

- Beauté, soins et style

- Psychologie et psychanalyse

- Dépendances et guérison

- Vieillissement

- Santé des enfants

- Santé mentale

- Exercice et fitness

✅ Et hop, votre produit a été ajouté au panier

✅ Ajouté au panier

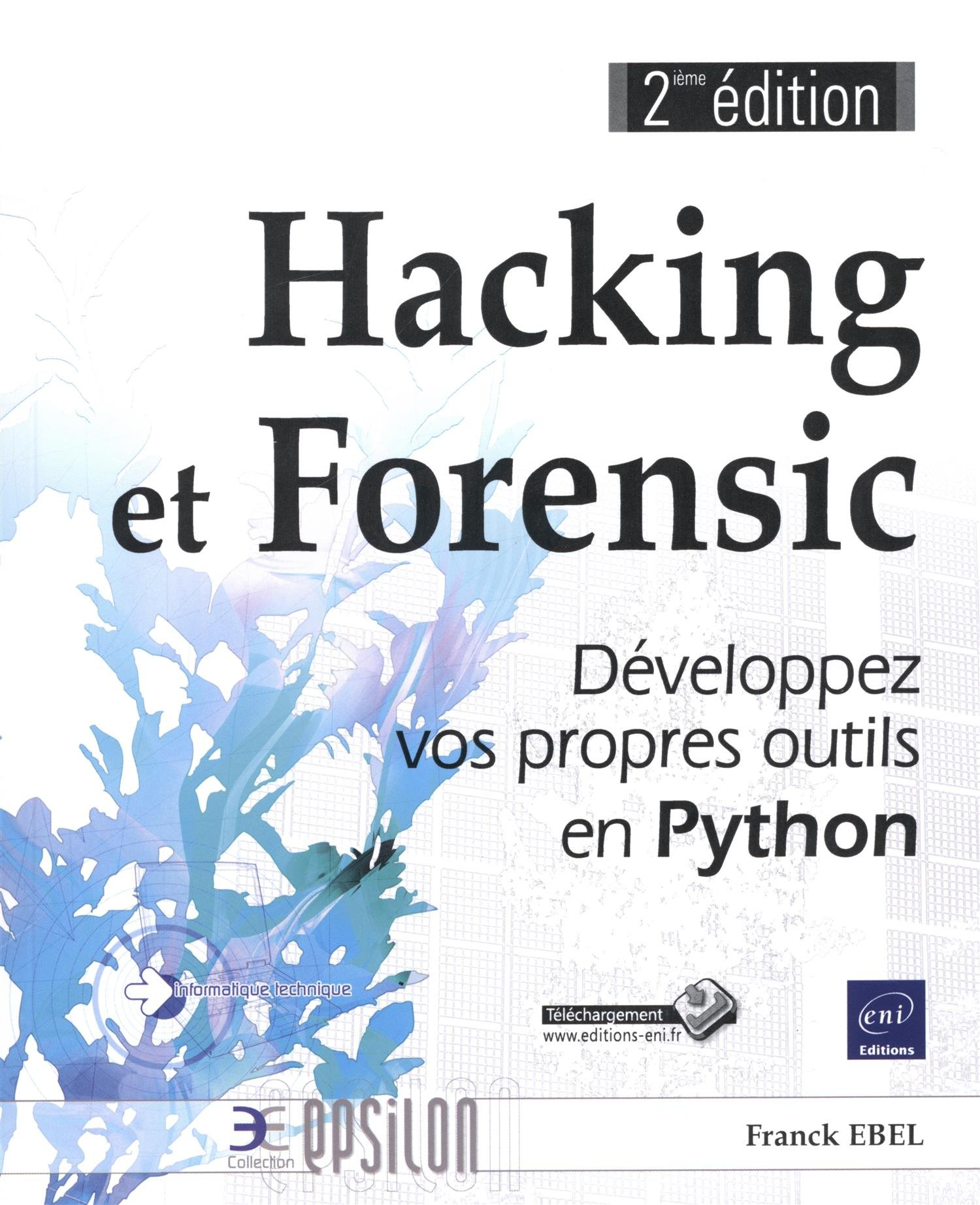

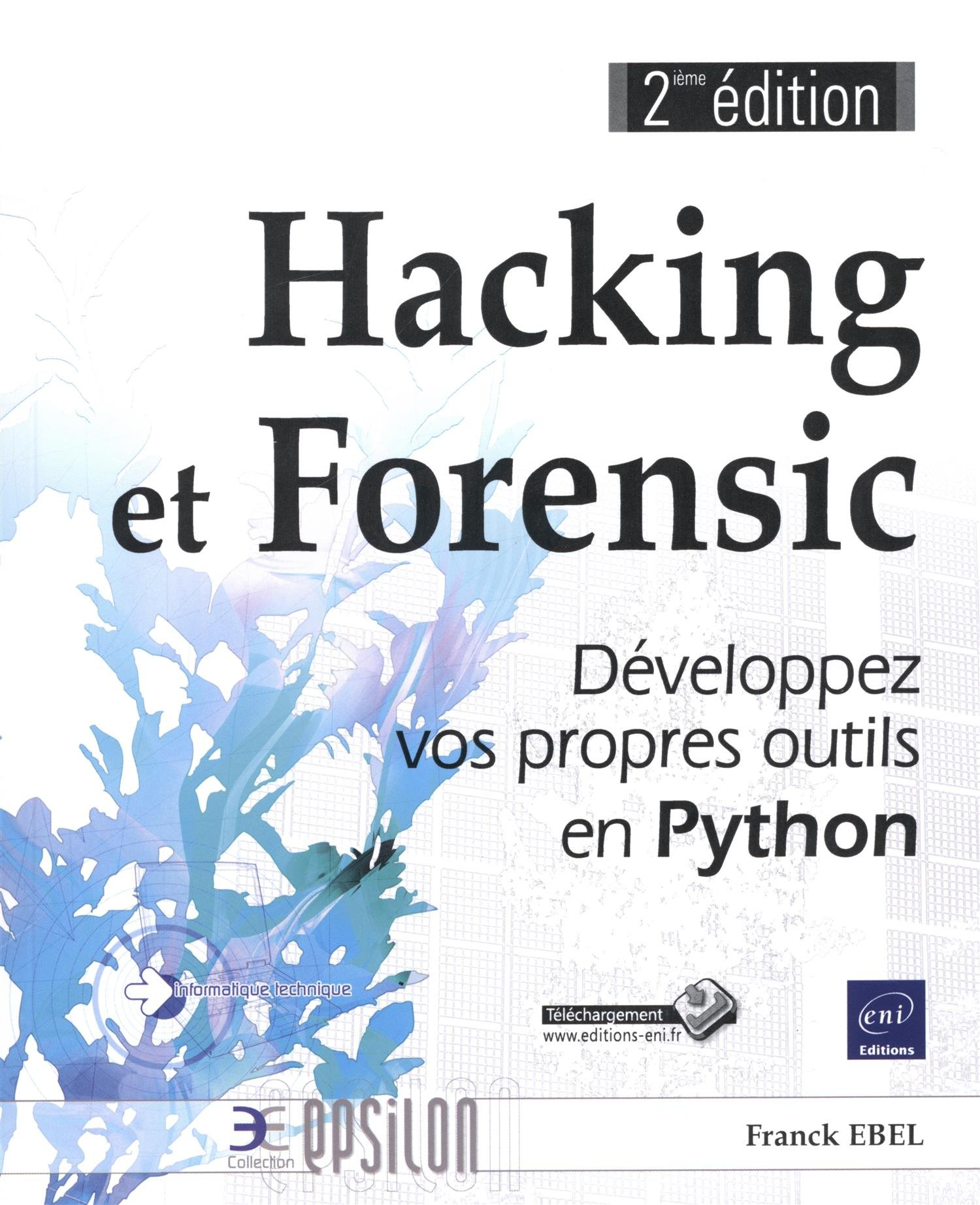

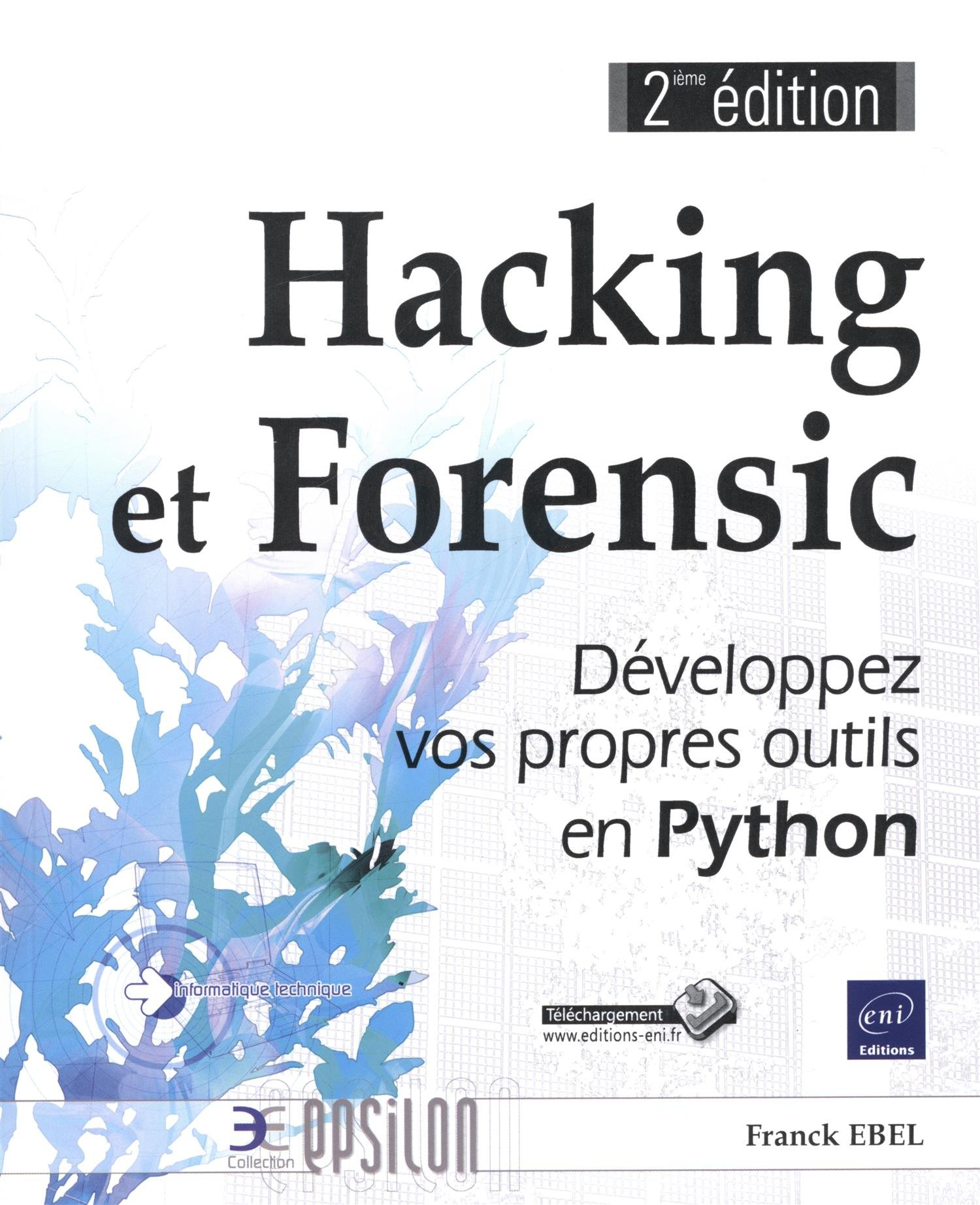

Hacking et forensic : développez vos propres outils en python

Bon - 23,37 €

Ces livres pourraient aussi vous plaire:

Hacking et forensic : développez vos propres outils en python

Franck Ebel

Nos options de livraison

Offerte

Offerte

Livraison en point relais

Livraison sous 2 à 5 jours

NOTRE CONSEIL VERT

Lors des livraisons en point relais, les émissions de CO2 sont le plus souvent moins importantes grâce au regroupement d'un grand nombre de colis dans un même camion pour un seul point de livraison.

1,99 €

Livraison suivie à domicile

Livraison sous 3 à 5 jours

Livraison offerte à partir de 19€

En savoir plus sur nos options de livraison et leur impact carbone

Tout savoir sur l'état des livres d'occasion

Ce livre s'adresse à toute personne désirant apprendre le Python pour le Hacking et le Forensic et se

former à la conception d'outils en Python, ainsi qu'aux professionnels de la sécurité informatique et du

Forensic. Il a pour objectif de conduire le lecteur à une bonne compréhension de bibliothèques spécifiques

Python pour qu'il puisse ensuite concevoir ses outils personnalisés, adaptés à des situations particulières

en Hacking et Forensic. Pour en tirer le meilleur profit possible, il est nécessaire d'avoir des notions de

sécurité informatique.

Le livre est décomposé en 8 chapitres, chacun est illustré par de nombreux exemples avec, en fin de chapitre,

des exercices avec correction afin de donner au lecteur le moyen de s'auto-évaluer.

Le chapitre 1 va permettre d'apprendre les concepts du langage Python, les bases du langage. Le chapitre 2

est consacré à la programmation réseau. L'auteur détaille la programmation de sockets puis les différents

services tels que HTTP, FTP, POP, SSL par exemple, ainsi que les expressions régulières, l'accès aux bases

de données. Le chapitre 3 est consacré à la bibliothèque scapy très utile en hacking et Forensic , l'auteur

détaille la manipulation de trames, le tunneling, les différents types de scan réseau et aborde également

IPv6. Dans le chapitre 4, des connaissances de bases sur les notions d'architecture PC et d'assembleur, sur

l'utilisation de debugger, sont indispensables pour la compréhension de la bibliothèque PyDbg qui est

utilisée. Le chapitre 5 est dédié au Fuzzing , dans une première partie l'auteur utilise des bibliothèques

déjà vues dans les chapitres précédents puis, dans une deuxième partie, il étudie une bibliothèque particulière,

Sulley, spécialisée dans le fuzzing. Le chapitre 6 passe en revue la bibliothèque PIL qui va

permettre de gérer les images, de les modifier, de capturer des images de webcam pour en extraire des

données, l'auteur étudiera un élément particulier de la sécurité web, les capchat. Le chapitre 7 développe

les notions du chapitre 2 afin de construire en Python les outils de tests en sécurité des sites web. Enfin,

le dernier chapitre est entièrement consacré au Forensic , l'auteur fera une revue, non exhaustive, des

différentes techniques, et parcourra la stéganographie, la cryptographie, les traques de mails.

L'auteur a voulu faire de ce livre un regroupement non exhaustif des bibliothèques utiles, expliquées et

illustrées par des exemples concrets afin que le lecteur puisse s'en approprier le fonctionnement.

Les scripts de chaque chapitre sont en téléchargement sur le site www.editions-eni.fr.

| Edition | Eni |

| Dimension | 18 X 22 X 3 |

| Auteur | Franck Ebel |

| Nombre de pages | 482 |

| ISBN | 9782746099715 |

| Date de publication | 2016 |

| Poids (g) | 750 |

| Reliure | Broché |

Article de seconde main contrôlé

Livraison offerte en point relais

Livré à partir du 13 août

Voir nos options de livraison

Ce livre s'adresse à toute personne désirant apprendre le Python pour le Hacking et le Forensic et se

former à la conception d'outils en Python, ainsi qu'aux professionnels de la sécurité informatique et du

Forensic. Il a pour objectif de conduire le lecteur à une bonne compréhension de bibliothèques spécifiques

Python pour qu'il puisse ensuite concevoir ses outils personnalisés, adaptés à des situations particulières

en Hacking et Forensic. Pour en tirer le meilleur profit possible, il est nécessaire d'avoir des notions de

sécurité informatique.

Le livre est décomposé en 8 chapitres, chacun est illustré par de nombreux exemples avec, en fin de chapitre,

des exercices avec correction afin de donner au lecteur le moyen de s'auto-évaluer.

Le chapitre 1 va permettre d'apprendre les concepts du langage Python, les bases du langage. Le chapitre 2

est consacré à la programmation réseau. L'auteur détaille la programmation de sockets puis les différents

services tels que HTTP, FTP, POP, SSL par exemple, ainsi que les expressions régulières, l'accès aux bases

de données. Le chapitre 3 est consacré à la bibliothèque scapy très utile en hacking et Forensic , l'auteur

détaille la manipulation de trames, le tunneling, les différents types de scan réseau et aborde également

IPv6. Dans le chapitre 4, des connaissances de bases sur les notions d'architecture PC et d'assembleur, sur

l'utilisation de debugger, sont indispensables pour la compréhension de la bibliothèque PyDbg qui est

utilisée. Le chapitre 5 est dédié au Fuzzing , dans une première partie l'auteur utilise des bibliothèques

déjà vues dans les chapitres précédents puis, dans une deuxième partie, il étudie une bibliothèque particulière,

Sulley, spécialisée dans le fuzzing. Le chapitre 6 passe en revue la bibliothèque PIL qui va

permettre de gérer les images, de les modifier, de capturer des images de webcam pour en extraire des

données, l'auteur étudiera un élément particulier de la sécurité web, les capchat. Le chapitre 7 développe

les notions du chapitre 2 afin de construire en Python les outils de tests en sécurité des sites web. Enfin,

le dernier chapitre est entièrement consacré au Forensic , l'auteur fera une revue, non exhaustive, des

différentes techniques, et parcourra la stéganographie, la cryptographie, les traques de mails.

L'auteur a voulu faire de ce livre un regroupement non exhaustif des bibliothèques utiles, expliquées et

illustrées par des exemples concrets afin que le lecteur puisse s'en approprier le fonctionnement.

Les scripts de chaque chapitre sont en téléchargement sur le site www.editions-eni.fr.

| Edition | Eni |

| Dimensions (L x H x E, cm) | 18 X 22 X 3 |

| Auteur | Franck Ebel |

| Nombre de pages | 482 |

| ISBN | 9782746099715 |

| Date de publication | 2016 |

| Poids (g) | 750 |

| Reliure | Broché |

Article de seconde main contrôlé

Livraison offerte en point relais

Livré à partir du 13 août

Voir nos options de livraison

Votre achat c'est :

Livraison rapide et incluse Livraison rapide et incluse

Vous recevrez votre commande dans les 3 à 5 jours.

+3 millions de clients +3 millions de clients

Nous ont déjà fait confiance depuis 2008.

Votre satisfaction est notre priorité

Sécurité Sécurité

Soyez rassurés : les transactions sont 100% sécurisées.

Un geste solidaire Un geste solidaire

Collecte de vos livres à domicile

Votre achat c'est :

Ces livres pourraient aussi vous plaire:

Donner ou revendre mes livres

Nous reprenons gratuitement vos livres à Paris, Lyon, Lille, Nantes, Bordeaux, Madrid, Strasbourg, Toulouse et leurs environs.

Donnez une seconde vie à vos livres !

DON ou VENTE de vos livres :

nous avons forcément une solution qui vous conviendra !

Gratuit

Simple et rapide

Engagé et français

Pour tout autre commentaire ou question, contactez-nous.

Recevez des inspirations littéraires, nos bons plans à petit prix et nos actus pour démocratiser l’occasion 🤍

Votre e-mail servira uniquement à vous envoyer la newsletter Recyclivre et ne sera jamais communiqué à un tiers. Vous pourrez vous désabonner en un clic à tout moment.

Avis des lecteurs Recyclivre